Заявка на звонок консультанта

Оставьте свои данные, мы свяжемся

с Вами в ближайшее время

с Вами в ближайшее время

ФОКУЗ On-Premise: Безопасность сбора данных в вашей инфраструктуре

03.03.2026

15 минут

- Виталий ПлотниковСТО ФОКУЗ, генеральный директор «Технологии управления обратной связью»Отвечаю за технологии, стратегию развития и реализацию

Содержание

Вызовы безопасности: почему «облака» подходят не всем

Коробочная поставка — гарантия безопасности

ФОКУЗ On-Premise — контроль на стороне бизнеса

Когда востребован ФОКУЗ On-Premise

Варианты развертывания ФОКУЗ On-Premise

Многоуровневая защита данных

Контейнеризация и принципы безопасного построения образов

Интеграция с корпоративными системами аутентификации

Тестирование безопасности

Партнерский подход к безопасности

Что дает бизнесу ФОКУЗ On-premise

Коробочная поставка — гарантия безопасности

ФОКУЗ On-Premise — контроль на стороне бизнеса

Когда востребован ФОКУЗ On-Premise

Варианты развертывания ФОКУЗ On-Premise

Многоуровневая защита данных

Контейнеризация и принципы безопасного построения образов

Интеграция с корпоративными системами аутентификации

Тестирование безопасности

Партнерский подход к безопасности

Что дает бизнесу ФОКУЗ On-premise

В современном бизнесе опросы — это не только инструмент сбора обратной связи, но и составляющая стратегического управления. Замеры клиентской удовлетворенности, оценка вовлеченности, маркетинговые и продуктовые исследования — все это объединено требованием обеспечения безопасности персональных данных, в том числе и в соответствии с законом № 152-ФЗ «О персональных данных».

Кибербезопасность — это не бюрократическая формальность, а набор жестких стандартов и правил. За нарушения норм законодательства при работе с персональными данными бизнесу грозят не только многомиллионные штрафы, но потеря репутации. Заказчики должны быть уверены в защите собираемых данных, без этого невозможно гарантировать качество исследований и конфиденциальность.

Вызовы безопасности: почему «облака» подходят не всем

Большинство популярных платформ для опросов работают по модели SaaS, когда собираемые данные хранятся на серверах провайдера. Это удобно, но подходит далеко не всем.

Проблема SaaS-платформ заключается в том, что данные физически находятся на чужих серверах. Нельзя контролировать тех, кто имеет доступ к информации, а значит, невозможно гарантировать и соблюдение внутренних политик безопасности.

Для компаний финансового сектора, медицинской отрасли или госсектора облачный сервис является «стоп-фактором», поскольку не соответствует нормативам. Но и большинство крупных корпораций из других секторов также избегают применять облачные сервисы в своих ИТ-экосистемах.

Коробочная поставка — гарантия безопасности

Решением проблемы является поставка On-Premise — коробочное решение. Система разворачивается внутри вашего периметра, что гарантирует физический контроль доступа к данным.

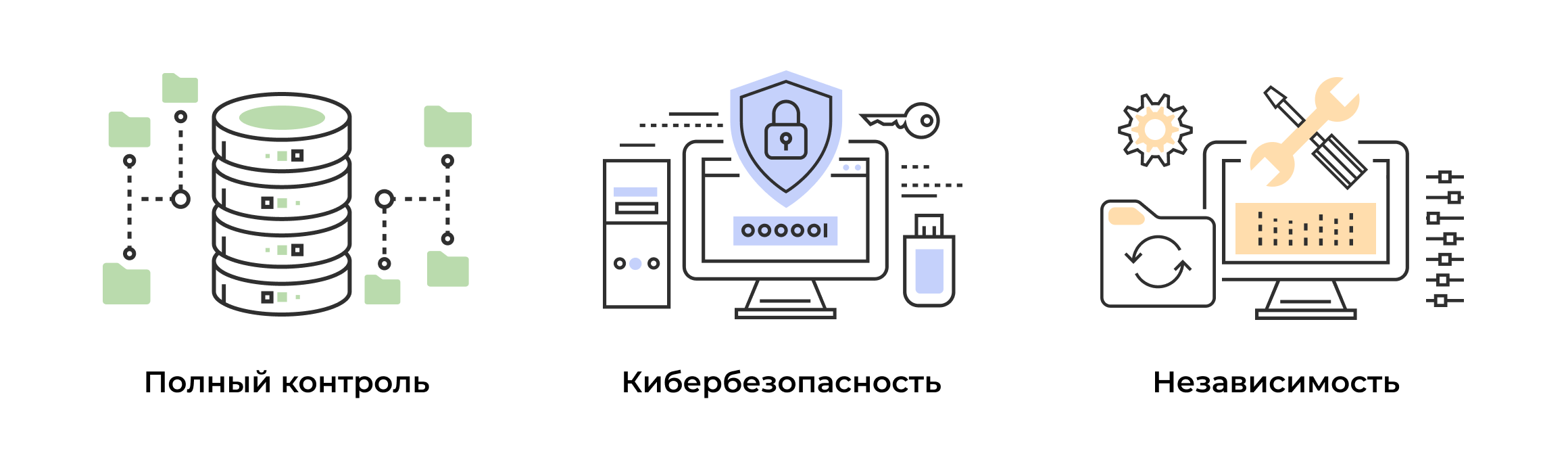

- Полный контроль — данные физически находятся на серверах компании

- Кибербезопасность — регулярные пентесты и проверки от ведущих российских IT-компаний с высокими требованиями к информационной безопасности

- Независимость — вы сами решаете, когда обновлять систему, как настраивать безопасность, кому давать доступ

Преимущества коробочной версии

ФОКУЗ On-Premise — контроль на стороне бизнеса

Главное преимущество ФОКУЗ On-Premise — это полнофункциональная платформа для проведения опросов и сбора обратной связи, которая развертывается внутри вашей инфраструктуры. Система работает на ваших мощностях и под вашим полным контролем.

Коробочное решение построено на современных технологиях — Kubernetes, Docker, микросервисная архитектура, контейнеризация. Основной упор сделан на безопасность и соответствие требованиям законодательства о защите персональных данных.

Что умеет платформа:

- Гибкий визуальный конструктор с базой шаблоновПозволяет создавать опросы любой сложности с логическими ветвлениями и квотами. Есть возможность настройки дизайна и брендирования, поддержка адаптивного дизайна.

- Встраиваемые таргетированные виджетыДают возможность собирать отзывы непосредственно на сайте или в приложении. Настройка триггеров показа по действиям пользователя и сегментам.

- Глубокая аналитикаРезультаты визуализируются в реальном времени на дашбордах. Можно строить диаграммы и графики, перекрестные таблицы, выгружать данные в Excel, CSV или SPSS для дальнейшей работы.

- ИИ-инструментыСистема проводит автоматическое определение тональности (sentiment analysis), осуществляет автоматическую категоризацию открытых ответов с выявлением ключевых тем и инсайтов. Кроме того, ФОКУЗ можно интегрировать с различными AI-провайдерами.

Коробочное решение ФОКУЗ

позволяет хранить собранные данные на корпоративных серверах. Результаты опросов не покидают ИТ-инфраструктуру, персональная информация находится под полным физическим контролем. Компания сама контролирует доступ к данным, что обеспечивает полное соответствие корпоративным политикам безопасности.

Когда востребован ФОКУЗ On-Premise

Коробочное решение — это единственный рабочий вариант во многих ситуациях:

- Сбор обратной связи от клиентовВо многих опросах производится сбор контактов клиентов с последующей интеграцией в CRM-систему. В «коробке» этот процесс полностью безопасен, поскольку персональные данные респондентов не покидают защищенную инфраструктуру, а доступ к ним контролируется внутренними политиками безопасности.

- HR-опросы и оценка вовлеченностиСотрудники делятся честным мнением о руководстве и проблемах в коллективе только тогда, когда на 100% уверены в конфиденциальности. Установка платформы On-Premise позволяет гарантировать, что собранная информация физически не покидает компанию и не доступна сторонним лицам. Для автоматического приглашения сотрудников к опросу ФОКУЗ легко интегрировать с с Active Directory/Keycloak.

- Медицина и финансыВ этих секторах важно строгое соответствие требованиям о защите персональных данных. Коробочное решение обеспечивает логирование всех операций доступа к информации, позволяет проводить независимые аудиты безопасности.

- ГоссекторФОКУЗ On-Premise разворачивается и работает в закрытом контуре, что полностью соответствует требованиям по защите персональных данных граждан. Платформу можно адаптировать под специфические требования регуляторов.

Варианты развертывания ФОКУЗ On-Premise

ФОКУЗ On-Premise предлагает два способа развертывания, что позволяет выбрать вариант, который наилучшим образом соответствует корпоративной инфраструктуре.

Вариант 1: Kubernetes + Helm (Enterprise-стандарт)

Этот метод подходит компаниям с Kubernetes-кластером, которым важна масштабируемость и и enterprise-grade управление корпоративной ИТ-системой. Платформа предоставляет доступ к двум приватным реестрам — реестру контейнеров (Docker images) и реестру Helm-чартам, поддерживает SemVer-версионирование — стандарт семантического версионирования (major.minor.patch). В поставку входят готовые Helm-чарты для развертывания всей инфраструктуры.

Процесс развертывания подразумевает выполнение следующих действий:

- подключение к реестрам ФОКУЗ;

- установка через Helm: helm install;

- настройка values.yaml под корпоративную инфраструктуру;

- автоматическое развертывание DMZ и Protected зон.

Способ развертывания Kubernetes + Helm обеспечивает нативную интеграцию с Kubernetes и декларативное управление конфигурацией. Платформа автоматически масштабируется при возрастании нагрузки, обновление происходит через helm upgrade.

Вариант 2: Docker Compose (быстрый старт)

Этот метод предназначен для компаний без Kubernetes — кластера, которым требуется быстрое развертывание платформы на одном или нескольких серверах. Это отличный вариант для небольших и средних бизнесов.

В варианте установки Docker Compose предоставляется доступ к реестру контейнеров ФОКУЗ. Развертывание производится через готовый docker-compose.yml с предконфигурированными сервисами с последующей настройкой переменных окружения. Поддерживается SemVer-версионирование образов контейнеров.

Обновление платформы производится через предоставление нового docker-compose.yml с обновленными версиями образов. Возможность отката к предыдущей версии делает процесс обновления предсказуемым и безопасным.

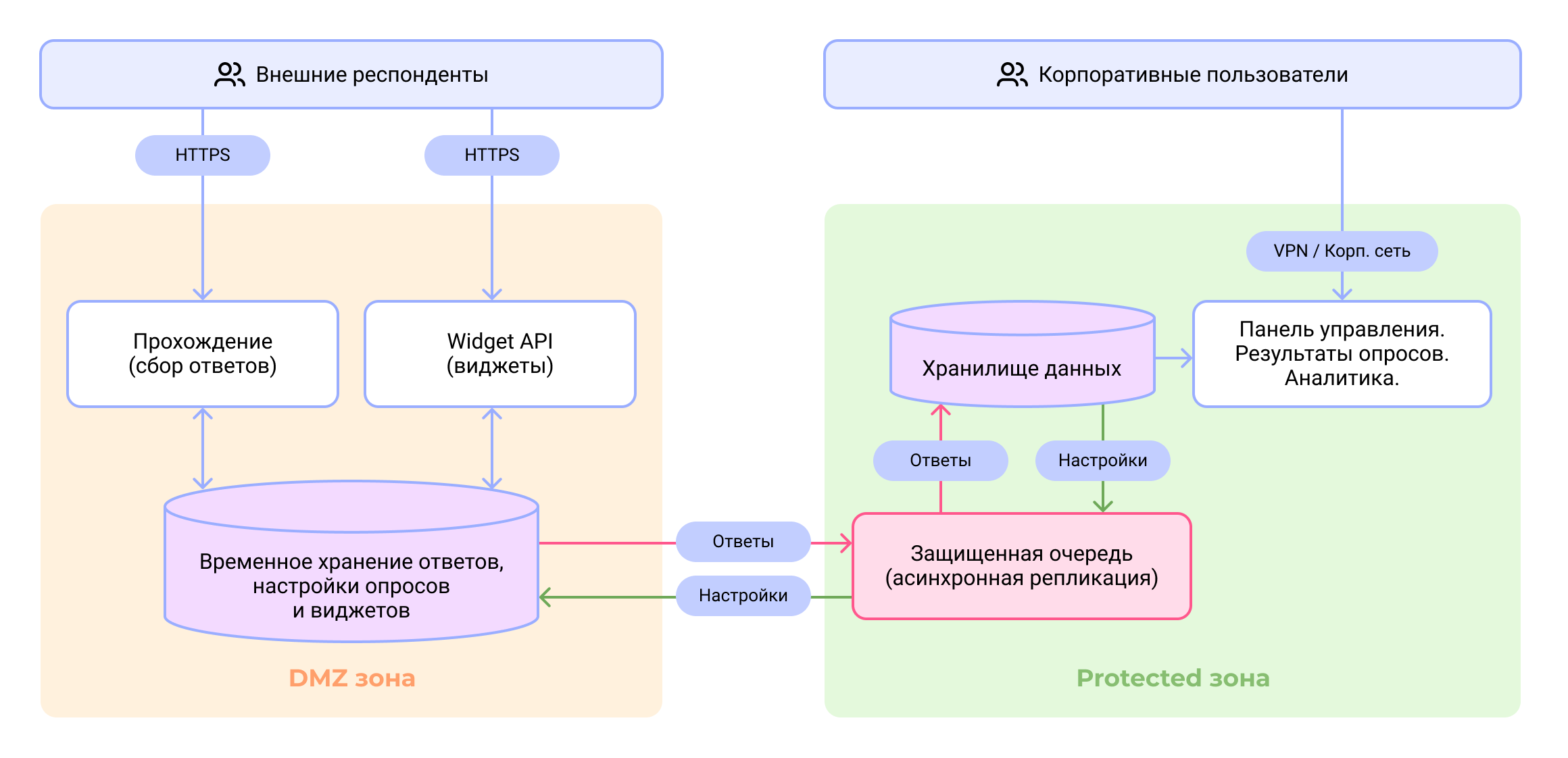

Многоуровневая защита данных

Коробочное решение спроектировано таким образом, чтобы критичные данные оставались защищенными даже при компрометации одного компонента. Архитектура ФОКУЗ позволяет выполнить физическое разделение на две зоны безопасности - изолированные сегменты инфраструктуры с разными уровнями доступа и разными данными.

- DMZ (демилитаризованная зона) для публичного доступаВ DMZ размещаются только те компоненты, которые необходимы для сбора данных от внешних (публичных) респондентов. Зона открыта для внешних запросов, но изолирована от внутренней сети, поэтому даже при успешной атаке на DMZ злоумышленник получит доступа к внутренней инфраструктуре.

- Protected (защищенная зона) с доступом только из корпоративной сетиразмещаются критичные данные и инструменты для работы с ними, доступ в зону Protected получают только авторизованные сотрудники компании. Публичный доступ из интернета не допускается, все действия в защищенной зоне протоколируются.

Данные автоматически поступают в зону Protected из DMZ через защищенные очереди. В DMZ информация хранится минимальное время, что снижает риски несанкционированного доступа.

Важно понимать, что DMZ и Protected — это физически разделенные компоненты. Данные текут из Protected в DMZ (настройки) и из DMZ в Protected (ответы) без прямой передачи из интернета в Protected.

- Исследователь в Protected создает опрос, после чего настройки реплицируются в DMZ.

- Респондент проходит опрос, его ответы временно сохраняются в DMZ.

- Фоновый процесс автоматически переносит ответы из DMZ в Protected через защищенную очередь и удаляет данные из публичной зоны.

- Исследователь в Protected работает с полным набором данных без доступа в DMZ.

Контейнеризация и принципы безопасного построения образов

Каждый компонент ФОКУЗ работает в изолированном контейнере — отдельной среде выполнения с собственными ресурсами и ограничениями:

- Минимальные базовые образы — используются только необходимые компоненты, без лишних пакетов и утилит.

- Неизменяемая инфраструктура — контейнеры не модифицируются после создания, только пересоздаются с новой версией.

- Регулярное сканирование уязвимостей — каждый образ проверяется на известные уязвимости перед развертыванием.

- Запрет запуска от root — процессы внутри контейнеров работают от непривилегированных пользователей.

- Read-only файловая система — где возможно, файловая система контейнера доступна только для чтения.

Каждый контейнер видит только свои процессы и ресурсы, а сетевое взаимодействие строго контролируется сетевыми политиками. Контейнеры разных зон безопасности физически изолированы друг от друга, поэтому даже при компрометации одного контейнера злоумышленник получает доступ только к минимальному набору ресурсов и не может распространить атаку на другие компоненты системы.

Интеграция с корпоративными системами аутентификации

Для авторизации в ФОКУЗ On-Premise не нужно создавать дополнительные логины и пароли доступа для сотрудников. Платформа бесшовно интегрируется с существующими корпоративными системами управления доступом, поддерживается интеграция через стандартный протокол SAML 2.0.

Поддерживаемые решения:

- Keycloak — open-source платформа управления идентификацией.

- ADFS (Active Directory Federation Services) — корпоративное решение Microsoft.

- Любые другие IdP-провайдеры, поддерживающие SAML 2.0.

Корпоративная аутентификация обеспечивает единую точку контроля доступа в ФОКУЗ и соответствие политикам безопасности без дополнительных настроек. Все попытки входа (удачные и неудачные) фиксируются в едином корпоративном журнале.

Права настраиваются в AD/Keycloak и автоматически применяются в ФОКУЗ. При отключении сотрудника в системе корпоративной аутентификации происходит автоматическое закрытие доступа к ФОКУЗ.

Пользователям не нужно запоминать отдельный пароль для ФОКУЗ. Они авторизуются в корпоративной сети, выполняя привычный процесс входа, после чего получают доступ ко всем необходимым ресурсам в соответствии с правами доступа.

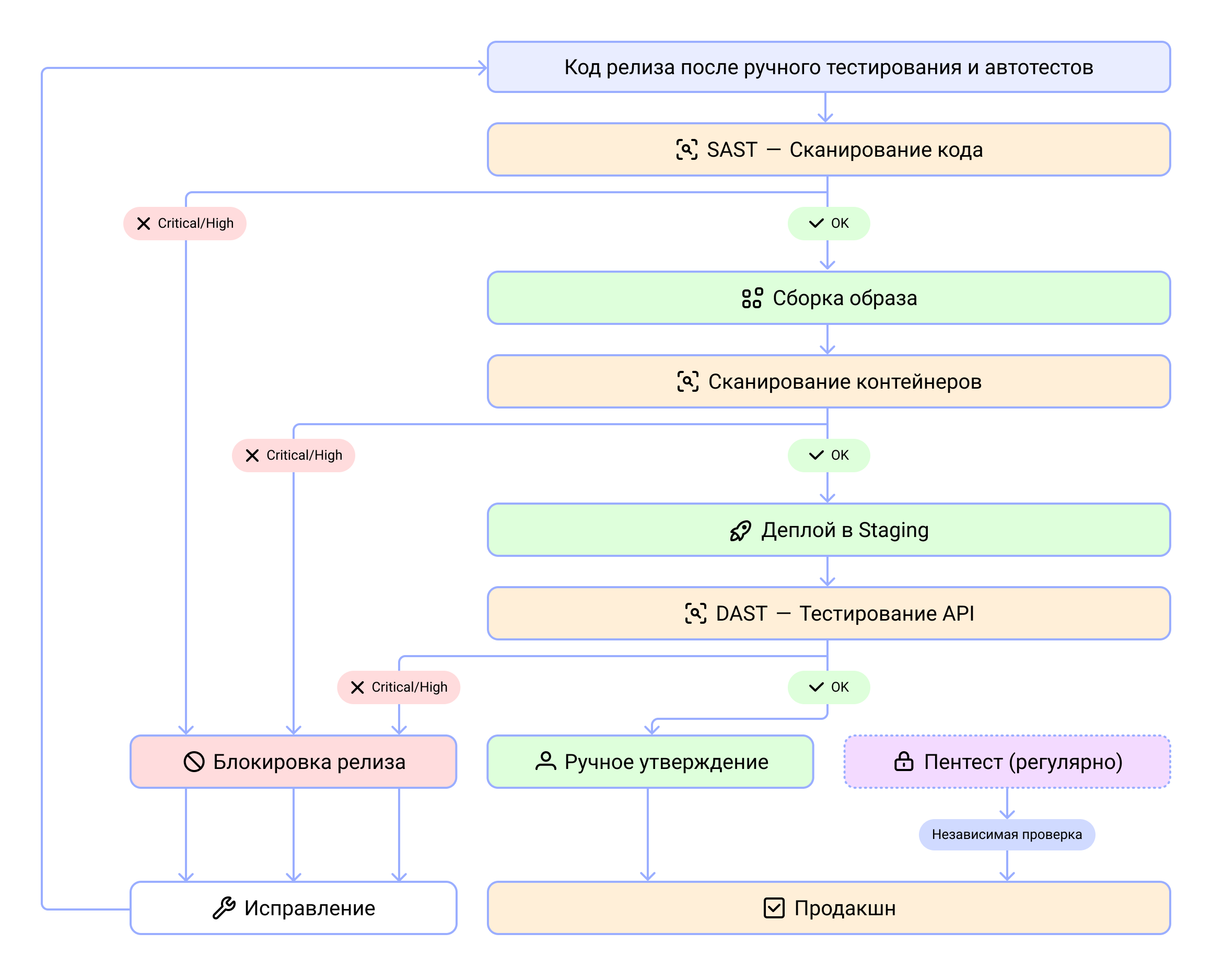

Тестирование безопасности

Безопасность ФОКУЗ On-Premise тщательно проверяется на каждом этапе разработки, чтобы избежать уязвимостей в коде или компонентах.

- SAST-сканирование

В процесс разработки интегрировано автоматизированное сканирование исходного кода (SAST). Перед тем как разработчик внесет изменения в релиз, автоматически запускаются три типа проверок без запуска самой программы:

- Поиск уязвимостей в коде — SQL injection, XSS, CSRF и др.

- Обнаружение секретов — поиск случайно оставленных паролей, API-ключей, токенов.

- Анализ конфигураций — проверка настроек Kubernetes, Docker на соответствие принятым практикам.

2. Приоритизация уязвимостей и процесс исправления

В ФОКУЗ используется система приоритетов обнаруженных уязвимостей. Результаты SAST сканирования доступны команде разработки и службе безопасности, каждая найденная проблема отслеживается до исправления.

Уязвимости с приоритетом CRITICAL / HIGH блокируют развертывание. Они автоматически останавливают релиз, поскольку требуют обязательного исправления. Примером критических уязвимостей может служить SQL injection, удаленное выполнение кода.

Уязвимости уровня MEDIUM требуют исправления в ближайшем обновлении, выпуск релиза осуществляется после документирования риска. В качестве примера можно привести небезопасные настройки, слабые валидации.

Уязвимости класса LOW / INFO не блокируют релиз. Они учитываются при планировании технического долга и исправляются по мере возможности.

3. Динамическое тестирование безопасности (DAST)

Если SAST анализирует код без запуска приложения, то DAST (Dynamic Application Security Testing) проверяет работающую систему. По сути, DAST-тесты являются имитацией действий реального хакера на работающей программе, они взаимодействуют с приложением через его интерфейсы (веб, API), имитируя различные сценарии атак.

ФОКУЗ регулярно проходит DAST-тестирование, которое включает комплекс проверок:

- Проверка аутентификации и авторизации — могут ли неавторизованные пользователи получить доступ к защищенным ресурсам.

- Инъекции — SQL injection, XSS, command injection в реальных условиях.

- Управление сессиями — безопасность токенов, cookies, тайм-ауты.

- Конфигурация безопасности — заголовки HTTP, HTTPS, безопасные настройки.

- Обработка ошибок — не раскрывает ли приложение чувствительную информацию в сообщениях об ошибках.

- API безопасность — проверка всех публичных и внутренних API на уязвимости.

DAST-тестирование запускается автоматически после развертывания в тестовую среду. Результаты автоматически попадают в систему отслеживания задач, при выявлении критичных уязвимостей выход релиза блокируется.

Комбинация SAST (статика) и DAST (динамика) дает полное покрытие — уязвимости находятся и в коде, и в работающей системе.

4. Сканирование контейнеров

Даже если код безопасен, уязвимости могут быть в операционной системе или установленных пакетах. ФОКУЗ регулярно сканирует сами контейнеры, чтобы оперативно выявить возможные уязвимости.

Сканирование контейнеров осуществляется автоматически при сборке новых образов. В процессе разработки контейнеры сканируются по расписанию несколько раз в неделю. Образы с критичными уязвимостями не допускаются к развертыванию.

В ходе сканирования проверяются уязвимости в базовых образах ОС, установленных пакетах, библиотеках. База данных уязвимостей обновляется ежедневно, что позволяет выявлять новые угрозы сразу после их публикации.

5. Регулярные тесты на проникновение (Pentest)

Для получения объективной оценки защищенности системы дополнительно привлекаются эксперты по безопасности, которые проводят внешний Pentest в ручном режиме. Проводится Полный цикл тестирования — от разведки и сбора информации до попыток эксплуатации найденных уязвимостей.

Пентесты ФОКУЗ выполняются одной из ведущих компаний в области информационной безопасности и тестирования в РФ. Это взгляд со стороны профессиональных атакующих, которые используют те же методы, что и реальные злоумышленники.

Пентесты ФОКУЗ проводятся в соответствии с графиком выхода обновлений и после значительных изменений в архитектуре. Взгляд со стороны профессионалов позволяет обнаружить логические ошибки и цепочки атак, которые пропускают автоматизированные инструменты тестирования. Пентесты являются независимой верификацией безопасности коробочного решения, они служат подтверждением, что меры безопасности работают.

Партнерский подход к безопасности

Выбирая ФОКУЗ On-Premise, вы получаете прозрачность процессов и сотрудничество по вопросам безопасности. В отличие от облачных сервисов, где вы принимаете условия «как есть», коробочное решение дает возможность настраивать безопасность под корпоративные требования.

Еще до внедрения специалисты ФОКУЗ:

- выполнят анализ требований к защите данных;

- проведут адаптацию конфигурации под внутренние политики безопасности;

- согласуют архитектурные решения;

- запланируют интеграцию с вашими системами (AD/Keycloak, сетевая инфраструктура, мониторинг).

Процесс внедрения ФОКУЗ On-Premise полностью прозрачный: вы видите, что и как настраивается. Мониторинг и протоколирование настраиваются по корпоративным стандартам, после развертывания выполняется тестирование безопасности в корпоративной среде.

После внедрения ФОКУЗ предоставляет регулярные консультации по вопросам безопасности, оказывает помощь в настройке дополнительных мер защиты и обеспечивает поддержку при проведении внутренних аудитов. Гарантируется своевременное информирование о найденных уязвимостях и помощь в расследовании инцидентов (если они произойдут).

В вопросах совершенствования безопасности ФОКУЗ применяет проактивный подход, который включает мониторинг новых угроз и уязвимостей, регулярные обновления компонентов и оперативный выпуск патчей безопасности (при необходимости).

Что дает бизнесу ФОКУЗ On-premise

После внедрения ФОКУЗ становится частью корпоративной ИТ-инфраструктуры. Вы получаете:

- Полный контроль над сетевыми политиками — применяете отработанные политики сетевой безопасности и управления доступом.

- Управление обновлениями — устанавливаете апдейты по индивидуальному графику.

- Протоколирование — интеграция с корпоративными системами мониторинга.

ФОКУЗ On-premise — это не разовая продажа, а долгосрочное сотрудничество. Коробочное решение растет вместе с вашим бизнесом, адаптируясь под новые угрозы, требования законодательства и корпоративные стандарты.